資通安全網路月報(114年1月)

<整體威脅趨勢>

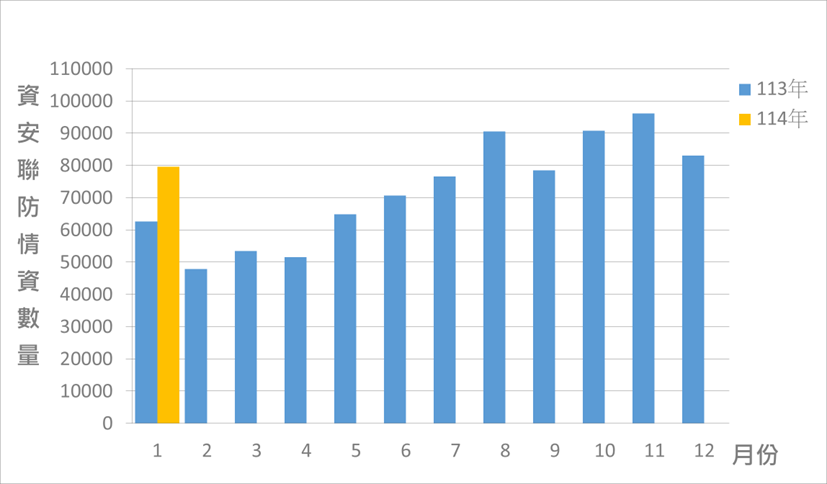

事前聯防監控

本月蒐整政府機關資安聯防情資共7萬9,566件(較上月減少3,539件),分析可辨識的威脅種類,第1名為資訊蒐集類(40%),主要是透過掃描、探測及社交工程等攻擊手法取得資訊;其次為惡意內容類(24%),大多是透過文字、照片、影片等形式散播不當內容;以及入侵嘗試類(16%),主要係嘗試入侵未經授權的主機。統計近1年情資數量分布,詳見圖1。

經進一步彙整分析聯防情資資訊,發現近期駭客偽冒資安院,對臺灣學術機構發動針對性社交工程電子郵件攻擊,以「資安攻擊預警」名義,要求收件人執行勒索軟體偵測工具,以因應勒索軟體攻擊活動,惟實則誘騙收件人下載與執行惡意附檔,相關情資已提供各機關聯防監控防護建議。

圖1 資安聯防監控資安監控情資統計

事中通報應變

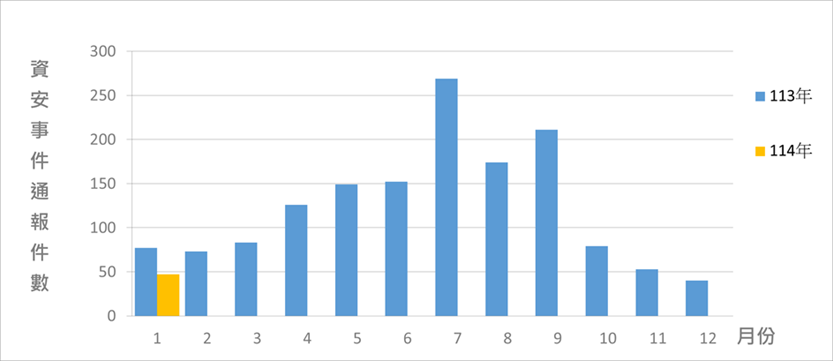

本月資安事件通報數量共47件(較上月增加7件),為去年同期0.61倍,本月部分機關遭阻斷服務攻擊,造成網站服務緩慢或中斷,占本月通報件數12.77%。近1年資安事件通報統計詳見圖2。

圖2 資安事件通報統計

事後資訊分享

本月某機關於辦理活動期間,將活動簡章存放於Google 雲端空間供民眾下載,惟承攬廠商亦將包含個人資料之報名者資訊上傳至該雲端空間,且存取權限設定未臻完善,致未授權之使用者得以存取相關資料,導致民眾個人資料外洩事件。事發後,該機關立即移除雲端空間內之報名者資料,並依據「個人資料保護法」相關規定通知受影響當事人,以降低潛在影響與風險。

【足資借鏡】

政府機關辦理短期活動時,為提升作業效率與便利性,運用雲端空間進行文件分享與報名資料管理,惟若未妥善控管存取權限,可能導致敏感資料外洩。建議機關參考「個人資料保護法」與「政府機關雲端服務應用資安參考指引」相關規範,使用雲端空間儲存資料時,應確保公開文件與涉及個人資料之檔案存放於不同雲端目錄或獨立儲存空間,同時設定適當存取權限,以防範未經授權之第三方存取或下載。

此外,委託廠商辦理活動時,應於合約中明訂個人資料保護責任,包含資料存放方式、存取限制、保存期限及刪除機制等,並於活動結束後即辦理個人資料移除或歸檔作業,不得將個資存放於雲端儲存空間,以降低個人資料外洩風險。

<國內外重點資安新聞>

一、駭客組織Mirror Face鎖定日本網攻 警察廳:疑與某國政府有關

駭客組織Mirror Face自2019年至2024年間對日本防衛省(相當於國防部)等政府相關單位、人士、智庫、政治人物、記者及擁有尖端技術(如航太領域)的民間企業等發動網路攻擊案件達210件,初期的網攻手法是用電子郵件傳送惡意軟體,電郵文字有會引起興趣的「台灣海峽」、「日美同盟」等字眼,經建立信賴關係後,就會傳送惡意軟體進行網攻。2023年左右開始,受害的有半導體、資訊通訊等企業。

(資料來源:中央通訊社)

二、駭客入侵美國財政部!財政部長也受害,至少3,000份檔案外洩

美國財政部最近遭某國駭客入侵,這批某國政府支持的駭客成功入侵該部門超過400台電腦,且特別鎖定負責制裁、國際事務與情報業務的高階官員,就連美國財政部長葉倫(Janet Yellen)所用的電腦當中,近50份非機密檔案也被存取。

這起事件被美國財政部視為「重大事件」,竊取了數千個文件、員工使用者名稱和密碼,而駭客組織則被認為是「絲綢颱風」(Silk Typhoon),這個組織也是外界認為受到某國政府支持的駭客組織,曾多次被指責針對美國高層進行網路攻擊。美國國會議員呼籲加強對敏感機構的數位防護,防止類似事件再次發生。

(資料來源:今日新聞)

三、DeepSeek崛起 資安是隱憂

長期觀察大型語言模型(LLM)風險趨勢的KPMG資安實驗室發現,DeepSeek目前仍存在一些資安黑洞,DeepSeek仍無法擺脫的AI資安風險包含雲端安全、個人隱私與資訊偏差等三項。

在資安高風險產業,特別是金融、電信及高科技等,如要應用新的語言模型,都應該有完整的風險評估及隱私衝擊分析程序,以降低潛在的資安風險,才能保障企業的核心競爭力、使用者的隱私權及資料安全。

(資料來源:工商時報)

<近期重要資安會議及活動>

自113年起公務人員高等考試增設資通安全類科,以協助政府機關擴大資安人力進用管道,並針對錄取人員辦理資通安全類科集中實務訓練,自114年1月20日至1月23日為期共4天,邀請具資安專業實務經驗講師授課,課程內容涵蓋資安策略面、管理面及技術面,以貼近日常工作實務為導向,協助學員快速獲取資安工作所需專業知能。

<資通安全長及資訊主管異動情形>

中央銀行資訊主管於114年1月16日起,原為李瑞枔處長,改為陳恭處長。

僑務委員會資通安全長於114年1月16日起,原由呂元榮副委員長兼任,改由張良民副委員長兼任。