資通安全網路月報(114年2月)

<整體威脅趨勢>

事前聯防監控

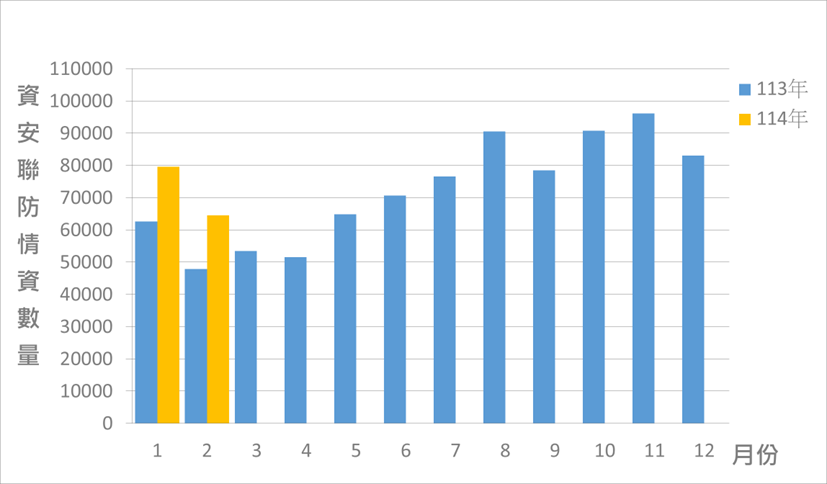

本月蒐整政府機關資安聯防情資共6萬4,531件(較上月減少1萬5,035件),分析可辨識的威脅種類,第1名為資訊蒐集類(39%),主要是透過掃描、探測及社交工程等攻擊手法取得資訊;其次為入侵攻擊類(34%),大多是系統遭未經授權存取或取得系統/使用者權限;以及入侵嘗試類(14%),主要係嘗試入侵未經授權的主機。統計近1年情資數量分布,詳見圖1。

經進一步彙整分析聯防情資資訊,發現近期駭客偽冒財政部名義並以稅務調查為由,對政府機關與台灣企業機構發動社交工程電子郵件攻擊,並針對具敏感資訊存取權限之財務人員,誘導開啟並點擊附檔內含之惡意連結,相關情資已提供各機關聯防監控防護建議。

圖1 資安聯防監控資安監控情資統計

事中通報應變

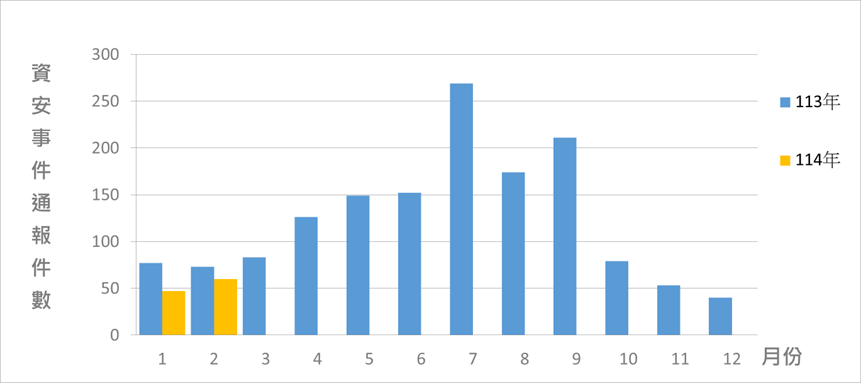

本月資安事件通報數量共60件(較上月增加13件),較去年同期減少17.81%,本月資安院發現多個機關疑似安裝冒牌軟體,對外產生惡意程式特徵之連線,占本月通報件數20%。近1年資安事件通報統計詳見圖2。

圖2 資安事件通報統計

事後資訊分享

本月某機關發現同仁電腦執行不明程式,並對外產生異常連線。經調查發現攻擊者透過求職網傳送之履歷夾帶惡意附件,同仁因業務需求下載附件,發現疑似Excel試算表之檔案,惟該檔案實際上係Excel外掛元件(XLL)可執行檔,同仁執行檔案後,即觸發惡意程式執行,致電腦遭入侵並對外異常連線。

【足資借鏡】

社交工程攻擊為駭客常見手法,近期發現駭客除透過電子郵件或機關網站功能發動社交工程攻擊外,亦可能透過機關業務所使用之外部網站(如求職網站、雲端檔案共享服務及社群媒體平台等)傳送惡意檔案或連結,藉由此類網站的可信度,誘導同仁下載並執行惡意程式,進而滲透內部網路。

為降低此類攻擊風險,建議機關提升同仁對社交工程攻擊之辨識能力,尤其在使用外部網站時,應審慎檢視附件與連結,避免因檔名、圖示或文件格式誤判而執行惡意程式。此外,建議機關參考「政府組態基準(GCB)」設定,封鎖來自不受信任來源的Excel XLL增益集,或視業務需求全面停用應用程式增益集,以降低資訊設備被透過Office外掛載入惡意程式碼的風險。

<國內外重點資安新聞>

一、Salt Typhoon駭客族群利用某廠牌網路設備弱點入侵美國電信業者

被稱作Salt Typhoon、Earth Estrie、FamousSparrow、Ghost Emperor的駭客組織利用思科網路設備系統IOS XE漏洞CVE-2023-20198、CVE-2023-20273(CVSS風險分別為10分、7.2分)攻擊美國電信業者;思科旗下威脅情報團隊表示,經調查後駭客也可能運用了重大層級的IOS XE遠端程式碼執行(RCE)漏洞CVE-2018-0171(風險評為9.8分)取得入侵管道。

這些駭客在整個攻擊流程運用遭竊的有效帳密,試圖透過網路設備的組態解譯使用弱密碼的本機帳號。此外,Salt Typhoon也會截取SNMP、TACACS、RADIUS流量,以及網路設備和TACACS、RADIUS伺服器之間使用的金鑰。

(資料來源:IThome)

二、資安新疑慮!華府示警:中國器材大舉流入美醫療體系

近來,美國食品暨藥物管理局(FDA)、網路安全暨基礎設施安全局(Cybersecurity and Infrastructure Security Agency,CISA)接連警告,中國生產的醫療器材設備存在「後門」。AHA網路安全和風險國家顧問表示,須將此資安事件列為對病人可能造成傷害的首要問題,在入侵之前就修補好漏洞。由於醫院設備數量過於龐大,保守估計相關設備有數千個,這是一個非常嚴重的漏洞,且可能帶來戰略、技術和供應鏈風險。

(資料來源:自由時報)

<近期重要資安會議及活動>

為持續精進中央及直轄市、縣(市)政府機關資安防護工作,使各機關資安(訊)主管瞭解國家整體資安政策與新興資安趨勢,強化資安防護策略規劃能力,並分享當今資安重要議題,資通安全署業於114年2月14日及2月19日辦理共2梯次「114年資安(訊)主管資安研習」,共計360人參訓。

<資通安全長及資訊主管異動情形>

彰化縣政府資通安全長於114年2月3日起,原為林田富副縣長兼任,改為周傑副縣長兼任。

行政院資訊主管於114年2月3日起,原為朱雨其處長,改為謝翠娟處長。

環境部資訊主管於114年2月6日起,原由胡明輝副司長兼任,改為張順欽司長兼任。

考試院資通安全長於114年2月25日起,原由周秋玲副秘書長兼任,改為徐嘉臨處長兼任(暫代)。