資通安全網路月報(111年6月)

<近期政策重點>

- 一、資安責任等級A-C級納管機關應導入資通安全弱點通報系統(VANS),其中A、B級機關應於本(111)年8月23日前完成導入作業,作業重點如下:

- (一)導入範圍應包含機關內支持核心業務持續運作之資通系統主機與電腦;關鍵基礎設施提供者導入範圍至少應涵蓋關鍵資訊基礎設施及營運持續運作必要之相關資通系統。

- (二)有關資訊資產上傳頻率,除重大弱點通報或大量資產異動外,建議各機關每月至少定期上傳1次,如採系統化介接方式可增加上傳頻率;並應針對發現弱點設定修補期限,未修補前應加強防護及異常偵測,以確保弱點管理之即時性及有效性。

- 二、本院已於國家資通安全會報網站(文件報告專區)公布「110年國家資通安全情勢報告」及「110年度公務機關資安稽核概況報告」,包含全球資通安全情勢及我國政府機關所面臨之資通安全威脅現況研析,另彙整年度稽核之共同發現事項,提供各機關自我檢視及策進強化參考。

<整體威脅趨勢>

事前聯防監控

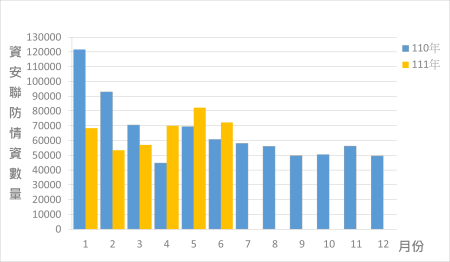

本月蒐整政府機關之資安聯防情資共72,185件,統計近一年情資數量分布詳見圖1。經分析上述資安聯防情資,可明確辨識之威脅種類,第1名為掃描刺探類(48%),主要係外部主機執行掃描探測攻擊及外對內連線大量阻擋事件;其次為入侵攻擊類(24%),主要係網頁攻擊行為;以及政策規則類(11%),主要係單一帳號持續登入失敗。技服中心已透過聯防監控月報提供相關防護建議予各機關參考。

依聯防情資彙整資訊進一步分析,發現Emotet殭屍網路攻擊活動持續增加,透過竊取受駭電腦之電子郵件資訊,包含曾發送過之電子郵件、政府機關人員姓名及電子郵件帳號等,偽造惡意郵件,如以電子郵件或政府機關人員姓名填入郵件內文或主旨,同時以附加檔案夾帶惡意程式寄送給政府機關人員,藉以擴散Emotet殭屍網路。

圖1 資安聯防監控資安監控情資統計

事中通報應變

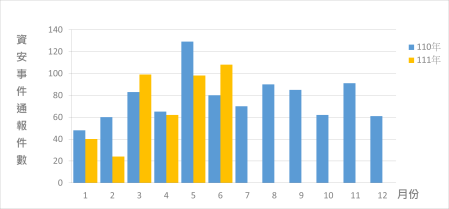

本月資安事件通報數量共108件,近一年資安事件通報統計詳見圖2。本月通報事件與上個月無較大差異,惟較去年同期通報件數增加35%,主要為交通部進行紅隊演練與實兵演練攻擊成功案件較多。

圖2 資安事件通報統計

事後資訊分享

本月偵測到某機關資訊設備對外產生異常連線,經調查發現係內部同仁因使用個人外接式行動硬碟進行資料傳遞,導致該行動硬碟中之惡意程式透過公務電腦對外產生連線行為,經清除該受駭電腦與設備之惡意程式,並透過防毒軟體掃描內部資訊設備,未發現有其他受駭情事。

足資借鏡:近期接獲以外部資訊設備作為入侵管道,造成機關資安事件,因資訊人員或外部廠商之私人資訊設備未受機關管制,致感染惡意程式風險提高。建議機關規範私人資訊設備或外接式儲存設備使用原則,如設置管制區限定使用範圍,或以防毒軟體掃描無異常後再行使用,降低遭外部資訊設備惡意程式感染之風險。

<國內外重點資安新聞>

- 一、歐盟加強不實資訊執行準則

歐盟執委會(European Commission, EC)6月16日公告新版「不實資訊執行準則(Code of Practice on Disinformation)」,以2018年版本為基礎,擴大規範範圍,建立透明、安全及信賴之網路環境。新準則內容包括確保不實資訊散播者不得由廣告中獲利,規範以假帳號、機器人或深偽技術(Deepfake)散布不實資訊之行為,並提供使用者辨識、理解或標註不實資訊的工具,強化歐盟事實查核能力及更透明之政治廣告。

線上平台若違反該準則且未進行改善,將面臨高達全球營業額6%之罰款。已有十幾個大型平台或科技業者承諾將遵守不實資訊執行準則,歐盟執委會則鼓勵更多業者參與簽署新準則,已簽署業者包括Google、Meta、Twitter、TikTok及微軟等,將有6個月時間來實現承諾,並於112年初提供首份執行報告。 - 二、美國聯邦調查局發現求職者使用深偽技術與盜用個資進行求職

美國聯邦調查局犯罪投訴中心(Internet Crime Complaint Center, IC3)6月28日警告,因應Covid-19疫情期間,許多企業允許員工遠距工作,於僱用新進人員之面試亦採遠距視訊面試。近期接獲雇主投訴,發現申請遠距工作之員工與遠端應徵工作職缺之求職者,使用深偽技術(Deepfake)進行面試,透過修改影像或聲音,盜用他人個資欺騙雇主。

遠距工作之職位大多為資訊科技、電腦程式、資料庫及軟體相關領域,該職缺可存取機密資料,對於客戶個資、金融帳戶資訊、企業資料庫及其他敏感資料等有外洩風險。雇主發現求職者視訊面試時,視訊畫面之動作與聲音不一致(例如出現打噴嚏或咳嗽聲音時,畫面上人物卻無此動作)。隨後雇主針對這些求職者進行身家調查時,始發現求職者盜用他人身分面試。(資料來源:美國聯邦調查局)

- 三、駭客組織ToddyCat針對臺灣、越南等國政府機關,利用Exchange漏洞發動攻擊

資安業者卡巴斯基在6月21日揭露新的國家級駭客組織,並命名為ToddyCat,臺灣、越南政府機關是其主要攻擊目標。

該組織活動在2020年被發現,主要攻擊亞洲及歐洲的微軟Exchange Server用戶。在入侵Exchange Server後,會部署名為中國菜刀(China Chopper)的Web Shell,並於受害組織的網路上植入後門程式及木馬程式,以進行橫向移動及遠端控制。

<近期重要資安會議及活動>

本院規劃於111年7月26日(星期二)上午辦理111年度中央及地方政府資通安全長暨本院國家資通安全會報第39次委員會議(擴大會議),含括政府機關資安情勢及111年資安重點工作、資安案例經驗分享與建議及行動裝置資安風險案例及防護設定等議題

<資通安全長及資訊主管異動情形>

- 一、內政部資安長自111年6月14日起,原由邱昌嶽常務次長兼任,改派為吳堂安常務次長兼任。

- 二、國防部資安長自111年6月24日起,原由梅家樹海軍司令兼任,改派為鄭榮豐副總長執行官兼任。

- 三、國史館資安長自111年6月30日起,原由何智霖副館長兼任,改派為許瑞浩副館長兼任。